企業AD活動目錄綜合部署與運維實戰

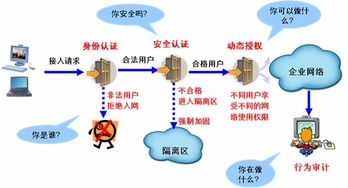

為滿足公司網絡技術服務需求,本實驗旨在通過一個綜合實例,詳細演示如何在一個模擬的企業環境中規劃、部署、配置與管理Active Directory(AD)活動目錄服務。通過此實踐,可系統性掌握AD的核心功能與高級特性,為構建安全、統一、高效的網絡身份與資源管理體系奠定堅實基礎。

一、 實驗環境與需求分析

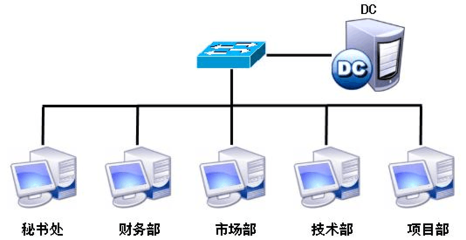

假設“智云科技”公司擁有總部與一個分支機構,需要建立統一的身份驗證和資源管理平臺。需求如下:

- 森林與域規劃:創建一個名為

ZhiYunTech.com的根林和根域。考慮到分支機構網絡穩定性,在其所在地部署一個額外的域控制器(DC)作為備用。 - 組織單位(OU)結構:根據部門(如:IT部、財務部、市場部)和資源類型(如:用戶、計算機、組策略對象)創建邏輯清晰的OU層級。

- 用戶與組管理:批量創建員工用戶賬戶,并基于部門與角色(如:Domain Admins, Sales Users)創建安全組,實施組嵌套以實現權限的靈活分配。

- 組策略(GPO)應用:

- 為所有域計算機統一部署安全策略(如:密碼復雜度、賬戶鎖定策略)。

- 為“財務部”OU鏈接特定的GPO,限制USB存儲設備的使用并映射網絡驅動器。

- 為“IT部”OU的成員授予本地管理員權限。

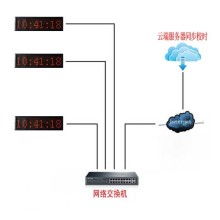

- 域服務集成:部署DNS服務(與AD集成),并配置DHCP服務,實現客戶端自動獲取IP并加入域。

- 備份與災難恢復:對系統狀態及AD數據庫執行備份,并模擬域控制器故障恢復場景。

二、 實驗核心步驟實施

步驟1:部署第一臺域控制器(DC1)

在總部服務器上安裝Windows Server操作系統后,通過服務器管理器添加“Active Directory 域服務”角色。運行dcpromo或使用向導,將其提升為域控制器,創建新林和新域ZhiYunTech.com。安裝過程中自動集成DNS服務。

步驟2:設計與創建OU結構

打開“Active Directory 用戶和計算機”管理控制臺,在域下創建頂層OU(如“公司部門”、“公司資源”)。在“公司部門”下創建子OU(IT、Finance、Marketing等),在“公司資源”下創建“客戶端計算機”、“服務器”等OU。此結構便于后續管理和應用組策略。

步驟3:批量創建用戶與組

使用PowerShell腳本或CSVDE/LDIFDE命令工具,批量導入員工用戶賬戶,并將其放置于對應的部門OU中。創建全局安全組(如G<em>IT</em>Admins, G<em>Finance</em>Users),將相應用戶加入組中。創建域本地組用于分配資源權限(如DL<em>Finance</em>Folder_Access)。

步驟4:配置與應用組策略

打開“組策略管理”控制臺:

- 在域級別創建并編輯默認的域策略,配置賬戶密碼策略。

- 鏈接新的GPO到“Finance” OU,通過“用戶配置→首選項→Windows設置→驅動器映射”添加網絡驅動器,并通過“計算機配置→策略→管理模板→系統→可移動存儲訪問”禁用USB存儲。

- 鏈接GPO到“IT” OU,使用“受限制的組”策略或“計算機配置→首選項→控制面板設置→本地用戶和組”,將

ZhiYunTech\G<em>IT</em>Admins組添加到本地Administrators組中。

步驟5:部署額外域控制器(DC2)與配置DHCP

在分支機構服務器上,將其加入域后,添加AD DS角色并將其提升為現有域的額外域控制器,實現目錄復制與容錯。在任一DC上安裝DHCP服務器角色,創建作用域(如192.168.1.100-200),并配置選項(DNS服務器、域名),授權DHCP服務。

步驟6:客戶端加入域與策略驗證

將一臺Windows 10/11客戶端計算機的TCP/IP配置為自動獲取(從DHCP),將其計算機賬戶加入ZhiYunTech.com域。使用域用戶身份登錄,驗證:

- 財務部用戶登錄后自動映射網絡驅動器且無法訪問USB存儲。

- IT部用戶登錄后在客戶端計算機上具有管理員權限。

- 統一的密碼策略生效。

步驟7:備份與還原操作

在DC1上使用Windows Server Backup或wbadmin命令行工具,執行系統狀態備份。模擬DC1故障后,在另一臺正常運行的成員服務器上,通過“目錄服務還原模式(DSRM)”啟動,利用備份文件執行AD的非權威還原或權威還原(如需恢復誤刪除的對象)。

三、 實驗與技術服務價值

通過本綜合實驗,完整演練了AD活動目錄從“零”搭建到日常運維的關鍵流程。它不僅實現了集中化的身份認證與權限管理,還通過組策略實現了桌面環境的標準化與安全加固,通過多DC部署保障了服務的高可用性。對于公司網絡技術服務而言,熟練掌握AD的部署與管理,意味著能夠為企業提供穩定可靠的身份基礎架構,極大地簡化了網絡資源管理復雜度,提升了整體IT安全水平與運維效率,是構建現代化企業IT服務中心不可或缺的核心技能。

如若轉載,請注明出處:http://www.ymmyg.cn/product/29.html

更新時間:2026-02-24 15:23:29